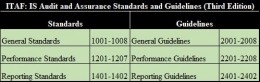

COBIT 2019 menyajikan input eksklusif untuk keamanan terkelola, lalu publikasi kerangka inti, menambahkan faktor desain dan area fokus yang menghasilkan sistem tata kelola perusahaan yang disesuaikan untuk informasi dan teknologi. Pedoman dan prosedur ISACA dan ITAF dapat digunakan untuk merencanakan audit COBIT.

4. Information Technology Infrastructure Library (ITIL) 4

ITIL 4 merupakan sebuah kerangka kerja yang dibuat sebagai standar pemilihan, pembuatan rencana, pengiriman, dan pemeliharaan jasa teknologi informasi dalam perusahaan mana pun. Tujuan utamanya adalah untuk menambah efisiensi dan mencapai penyampaian layanan yang dapat diprediksi. ITIL adalah standar global untuk industri Manajemen Layanan Teknologi Informasi (ITSM). AXELOS di Inggris Raya (UK), bertanggung jawab untuk memelihara sistem ITIL dan semua publikasinya. ITIL dipetakan dalam ISO 20000 Bagian 1 dan skema sertifikasi dapat disesuaikan untuk mengadopsi dan menyesuaikan ITIL sesuai dengan kebutuhan spesifik bisnis.

5. American Institute Of Certified Public Accountants (AICPA)

Menurut AICPA (2017), program manajemen risiko cybersecurity adalah “Serangkaian kebijakan, proses, dan kontrol yang dirancang untuk melindungi informasi dan sistem dari peristiwa keamanan yang dapat membahayakan pencapaian tujuan cybersecurity entitas dan untuk mendeteksi, merespons, mengurangi, dan pulih dari, secara tepat waktu, peristiwa keamanan yang tidak dicegah ".

Kerangka pelaporan manajemen risiko keamanan siber memverifikasi efektivitas kontrol keamanan yang ada antara organisasi dan pemangku kepentingannya. Kerangka kerja terdiri dari komponen-komponen berikut:

a. Kriteria deskripsi untuk deskripsi manajemen dari setiap entitas program manajemen risiko keamanan siber.

b. Kriteria kontrol layanan kepercayaan untuk keamanan, ketersediaan, dan kerahasiaan

c. Panduan AICPA melaporkan tentang manajemen risiko keamanan siber suatu entitas program

6. Information Systems Audit And Control Association (ISACA)

Menurut ISACA (2017), keamanan siber sangat penting bagi banyak anggota Direksi sebagian karena publisitas yang buruk dapat dihasilkan begitu satu organisasi menjadi korban dari pelanggaran data besar atau serangan siber yang mengakibatkan kerugian bagi organisasi. Untuk berinvestasi dalam tindakan yang tepat, perusahaan perlu mengevaluasi mereka risiko saat ini dan yang akan datang serta mengaudit pengendalian yang ada atau yang akan datang untuk melindungi aset informasi. Investasi pengendalian harus mencakup kesadaran, kebijakan, Intrusion Detection Systems (IDS), pencatatan peristiwa, respons atas insiden, pemindaian kerentanan, klasifikasi informasi dan aset dunia maya intelijen dan penguatan teknologi / arsitektur / sistem.