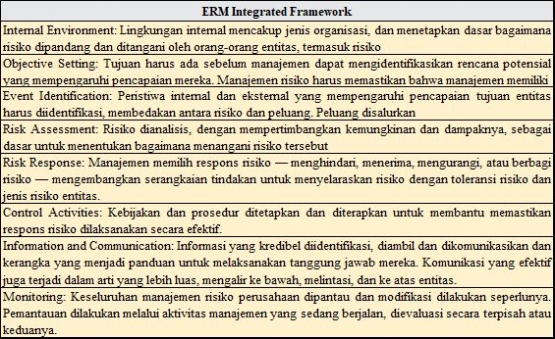

COSO Enterprise Risk Management (ERM) Kerangka Kerja Terpadu adalah “Sebuah proses yang dilakukan oleh manajemen atas, manajemen menengah dan personel entitas lainnya dalam lini organisasi dan diaplikasikan dalam pengaturan strategi di seluruh perusahaan dan dirancang untuk mengidentifikasi peristiwa potensial yang dapat mempengaruhi entitas, dan mengelola risiko agar sesuai dengan selera risikonya, untuk memberikan jaminan keamanan terkait pencapaian tujuan organisasi. "

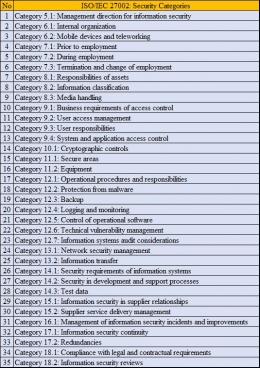

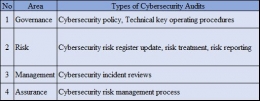

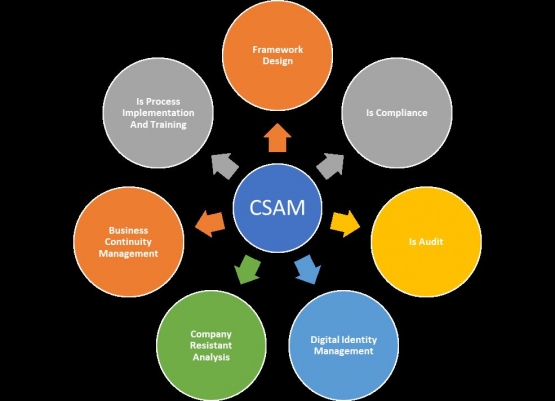

Model Audit Keamanan Siber (CSAM) adalah model lengkap baru yang mencakup penilaian jaminan optimal keamanan siber di organisasi mana pun dan dapat memverifikasi pedoman khusus untuk Negara-negara yang berencana menerapkan Strategi Keamanan Siber Nasional (NCS) atau ingin mengevaluasi efektivitas Strategi atau Kebijakan Keamanan Siber Nasionalnya sudah ada. CSAM dapat diterapkan untuk melakukan audit keamanan siber internal atau eksternal, model ini dapat digunakan untuk melakukan audit keamanan siber tunggal atau dapat menjadi bagian dari program audit perusahaan untuk meningkatkan kontrol keamanan siber. Setiap tim audit memiliki opsi untuk melakukan audit penuh untuk semua domain keamanan siber atau dengan memilih domain tertentu untuk mengaudit area tertentu yang memerlukan verifikasi dan pengerasan kontrol. CSAM memiliki 18 domain; domain 1 khusus untuk Negara Bangsa dan domain 2-18 dapat diterapkan di organisasi mana pun. Organisasi dapat berupa perusahaan kecil, menengah atau besar, model ini juga berlaku untuk semua Organisasi Nirlaba (NPO).

CSAM terdiri dari gambaran umum, sumber daya, 18 domain, 26 sub-domain, 87 daftar periksa, 169 kontrol, 429 sub-kontrol, 80 penilaian pedoman dan kartu skor evaluasi. Penilaian Domain 1-Guideline khusus untuk Negara Bangsa dan domain 2-18 berlaku untuk semua jenis Organisasi. Domain tertentu memiliki sub-domain tertentu tempat kontrol dievaluasi. Kemudian daftar periksa memverifikasi kepatuhan tentang sub-kontrol tertentu berdasarkan domain / sub-domain. Hasil scorecard menentukan peringkat dan skor domain yang akan menghasilkan peringkat kematangan keamanan siber secara keseluruhan.

Kesimpulan

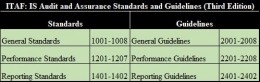

Sebagian besar metodologi tidak mencakup semua aktivitas keamanan siber untuk perencanaan audit dan pelaksanaannya. Dalam banyak kasus, diperlukan kombinasi lebih dari satu kerangka kerja untuk mencakup banyak bidang dalam keamanan informasi dan keamanan siber. Selain itu, standar keamanan informasi / keamanan siber yang ada, kerangka kerja, metodologi, pedoman, praktik terbaik, dan model akan terus-menerus perlu diperbarui, karena ancaman siber terus berkembang dan penjahat siber menemukan cara yang lebih canggih untuk meluncurkan serangan siber mereka terhadap perusahaan dan individu.

Daftar Pustaka

Jaeger, J. (2020, January 21). Equifax must spend ‘a minimum of $1B’ for data security. Reuters. Retrieved September 20, 2020, from https://www.complianceweek.com/cyber-security/equifax-must-spend-a-minimum-of-1b-for-data- security/28329.article

Volz, D., & Shepardson, D. (2017). Criticism of Equifax data breach response mounts, shares tumble. Reuters (September 8, 2017). Retrieved December 8, 2018, from https://www.reuters.com/article/us-equifax-cyber/equifax-shares-slump-after-massive-data-breach-idUSKCN1BJ1NF

Financial and Quantitative Analysis, 46(6), 1683-1725. https://doi.org/10.1017/S0022109011000500 Cisco. (2017). Cisco 2017 Annual Cyber security Report. Retreived December 8, 2018, from https://www.cisco.com/c/m/ en_au/products/security/offers/annual-cybersecurity-report-2017.htm