Sejak tahun 2012 yang lalu AS telah membuat tuduhan yang menakut-nakuti dunia, dengan ancman teoritis bahwa peralatan telekomunikasi yang disusupi dapat dengan cepat melumpuhkan infrastruktur sipil dan militer negara.

Sebuah laporan Kongres pada tahun itu memperingatkan bahwa perusahaan telekomunikasi Tiongkok Huawei dan ZTE dapat menimbulkan "ancaman bagi kepentingan keamanan nasional AS" dan dapat menjual peralatan perusahaan yang dicurangi untuk memberikan kontrol kepada pemerintah Tiongkok atas jaringan komunikasi Amerika.

Laporan yang dikeluarkan oleh Komite Intelijen DPR AS, mengutip tidak ada bukti langsung bahwa baik Huawei atau ZTE telah bertindak untuk mengkompromikan keamanan salah satu kliennya. Namun, para ahli mengatakan kemungkinan nyata bahwa teknologi pengawasan dapat dibangun ke dalam router dan switch yang mendasari Internet dan sistem komunikasi nirkabel - dan ini bisa sulit untuk dideteksi.

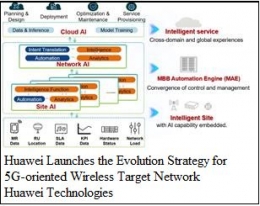

Huawei dan bisnis utama ZTE adalah menjual switch jaringan komputer kelas atas dan peralatan lain yang digunakan oleh operator telepon seluler, penyedia layanan Internet, dan perusahaan lain untuk menjalankan jaringan komunikasi.

"Sebuah switch bisa melihat semua lalu lintas yang berlalu-lang," kata Fred Schneider, seorang profesor di Cornell University yang bekerja pada keamanan dan kebijakan cyber. Data digital ini bisa berupa apa pun dari panggilan telepon ke lalu lintas Internet. "Jika Anda mengontrol switch, Anda dapat mengaturnya sehingga kapan saja mereka akan menangani data, mereka bisa membuat salinan dan mengirimnya ke tempat lain, atau Anda dapat mengubah data saat en route dari yes ke no."

Sebuah "pintu belakang" yang dipasang di perangkat keras jaringan bisa sangat sulit dideteksi," kata Schneider. "Jika Anda menyedot banyak data, maka seseorang yang melihat akan memperhatikan," katanya lebih lqnjut.

Tetapi "jika itu skala kecil, itu akan sangat sulit untuk diketahui." Itu karena sebagian dari Internet dirancang untuk menjadi toleran kesalahan dan memungkinkan sesekali data hilang." Akan sulit untuk membedakan antara drops dan retries dan sesuatu yang keji," kata Schneider lagi.

Pemicu dapat dibangun baik ke dalam perangkat lunak yang datang terinstal/terpasang di switch dan perangkat keras jaringan atau ke dalam perangkat keras itu sendiri, dalam hal ini akan lebih sulit untuk dideteksi" kata Schneider.

Jenis serangan yang paling sederhana, dan yang sangat sulit diketahui, adalah dengan menambahkan chip yang menunggu sinyal tertentu dan kemudian menonaktifkan atau merombak komunikasi tertentu pada waktu yang kritis" katanya. Ini bisa berguna "jika Anda melakukan beberapa jenis serangan lain dan Anda ingin menyulitkan musuh untuk berkomunikasi dengan pasukan mereka," kata Schneider.

Schneider mengatakan banyak perusahaan yang membeli jenis peralatan yang dijual oleh Huawei kekurangan sumber daya untuk secara mendalam memeriksa setiap aspek dari desain perangkat atau perangkat lunak untuk pintu belakang potensial.

Penggunaan enkripsi end-to-end yang kuat dapat membantu mencegah penyadapan, tetapi pembelaan non-teknis --- seperti membeli dari pemasok tepercaya atau peralatan sumber dari beberapa vendor untuk mengurangi konsekuensinya jika salah satu peralatan terbukti tidak dapat dipercaya --- bisa juga penting" katanya.