Ransomware, malware dengan gaya mirip separatis yang menyandera tawanan lalu minta tebusan, begitu pula dengan ransomware ini, file yang kita miliki akan ditawan dengan cara mengenkripsinya. Enkripsi sebenarnya adalah salah satu cara terbaik dalam mengamankan data-data kita dari tangan yang tidak berhak, karena data akan diacak, kemudian bila ingin digunakan dapat disatukan kembali dengan sebuah kunci.

Analogi sederhananya, rumah kita dikunci pake gembok 10 biji, aman bukan? Namun yang menjadi permasalahannya adalah, ransomware ini kemudian mengunci rumah kita dengan 10 gembok secara diam-diam dan tanpa kita sadari, jikalau kita ingin mendapatkan kunci gembok2 tersebut ke kita, maka kita harus membayar dalam jumlah tertentu dan dalam bentuk tertentu (biasanya bitcoins), bisa saja kita menolak bayar, tapi ya itu tadi kita jadi tidak dapat masuk ke rumah kita sendiri.

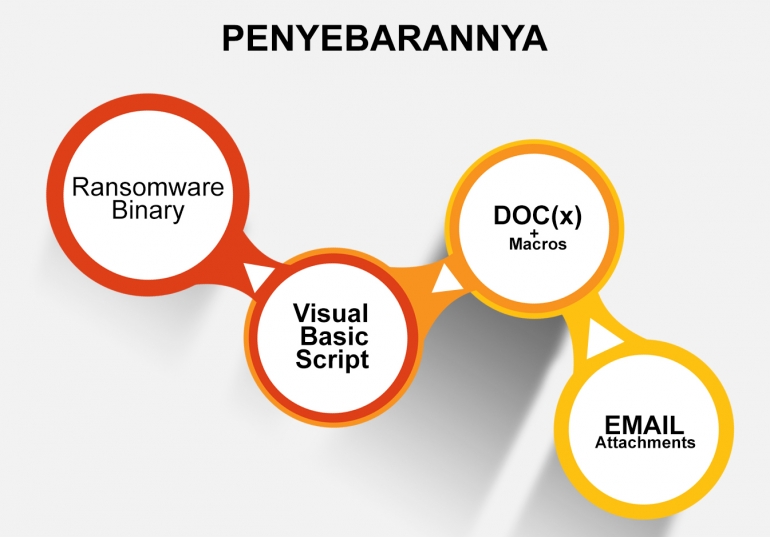

Keluaran pertama keluarga ransomware ini penyebarannya masih pada laman situs yang dimodifikasi agar ketika membuka laman tersebut, file eksekusi yang berisi ransomware otomatis terunduh, dan penyebaran melalui email attachments, dari berbagai infomasi dari laman anti virus, berkas komputer yang disertakan pada surat elektronik yang mengandung ransomware ada dua jenis. Pertama adalah yang berekstensi .doc, .xml dan variannya (bisa .docx, .xlsx, ataupun .ekstensi dari microsoft office lainnya). Kedua, berkas bisa berupa file terkompres, dalam hal ini adalah .zip ataupun .rar, yang bila dimekarkan akan terdapat beberapa file yang bisa menjalankan ramsomware ini, biasanya salah satunya akan berekstensi .js yang dalam kondisi ter-hidden sebagai pemicu.

Sosial Engineering

Para cracker pembuat ransomware ini memanfaatkan apa yang tertulis dalam ethical hacking, memanfaatkan sosial engineering, sisi terlemah dari keamanan IT, yaitu faktor manusianya. Terbukti dari file yang terkontaminasi adalah bukan file yang berekstensi .exe (mungkin udah pasang muka curiga duluan bila berekstensi ini) melainkan file yang sehari-hari kita gunakan, seperti .doc(x), .xls(x), .ppt(x), dan sebagainya.

Hari ini saya melihat penyebarannya masih secara acak, dalam artian bisa siapa saja yang lengah yang bisa menjadi korban, namun kedepannya, menurut Myla Pilao (Director, Trend Labs) ransomware ini akan memiliki kemampuan analisa tentang karakteristik dan tingkah laku korbannya, siapa dia dan apa pekerjaannya, jika memiliki jabatan penting, seperti memiliki kewenangan atas keuangan atas perusahaan, maka para cracker ini akan beraksi.

Mungkin pandangan Myla Pilao benar, bisa jadi ini akan menjadi suatu tren dikalangan para pembuat malware, mereka akan berlomba-lomba membuat ransomware yang makin kuat. Kekawatiran ini bukan omong kosong belaka, semakin banyak varian ransomware yang telah terdeteksi, seperti 777, 7ev3n, 7h9r, 8lock8, Alpha, Alpha Ransomware, AMBA, Apocalypse, ApocalypseVM, AutoLocky, AxCrypter, BadBlock, BankAccountSummary, Bart, BitCryptor, BitMessage, Black Shades, Blocatto, Booyah, Brazilian Ransomware, BuyUnlockCode, Cerber, Chimera, CoinVault, Coverton, CryFile, Crypren, Crypt38, CryptoDefense, CryptoFortress, CryptoHasYou, CryptoHitman, CryptoJoker, CryptoMix, CryptoRoger, CryptoShocker, CryptoTorLocker, CryptoWall 2.0, CryptoWall 3.0, CryptoWall 4.0, CryptXXX, CryptXXX 2.0, CryptXXX 3.0, CrySiS, CTB-Locker, DEDCryptor, DMA Locker, DMA Locker 3.0, DMA Locker 4.0, ECLR Ransomware, EduCrypt, Encryptor RaaS, Enigma, GhostCrypt, Gomasom, Herbst, Hi Buddy!, HydraCrypt, Jigsaw, JobCrypter, JuicyLemon, KeRanger, KEYHolder, KimcilWare, Kozy.Jozy, KratosCrypt, Kriptovor, KryptoLocker, LeChiffre, Locky, Lortok, Magic, Maktub Locker, MirCop, MireWare, Mischa, Mobef, NanoLocker, NegozI, Nemucod, Nemucod-7z, ODCODC, OMG! Ransomcrypt, PadCrypt, PClock, PowerWare, Protected Ransomware, RAA-SEP, Radamant, Radamant v2.1, RemindMe, Rokku, Russian EDA2, SamSam, Sanction, Satana, SecureCryptor, Shade, Shujin, SNSLocker, Sport, SuperCrypt, Surprise, SZFLocker, TeslaCrypt 0.x, TeslaCrypt 2.x, TeslaCrypt 3.0, TeslaCrypt 4.0, TowerWeb, ToxCrypt, Troldesh, TrueCrypter, UCCU, UmbreCrypt, Unlock92, VaultCrypt, Vipasana, WildFire Locker, WonderCrypter, Xorist, Xort, XRTN, zCrypt, ZimbraCryptor, Zyklon.

Dalam pandangan awam saya, kenapa bisa menjadi tren adalah karena sepak serjang CryptoLocker, ransomware pertama yang dikenali. Ditemukan pertama pada September 2013, dan bisa dilumpuhkan oleh para penegak hukum pada Mei 2014 dengan mengamankan server yang digunakan untuk memuat private key para korban, walaupun bisa beroperasi hanya dalam waktu sesingkat itu sebelum diamankan, para pembuat CryptoLocker berhasil meraup untung hingga 40 miliar Rupiah. Hasil inilah yang kemudian membuat para pelaku kejahatan siber terinspirasi.

Menghindarinya

Jujur jika komputer saya yang terjangkiti ransomware ini, belum tentu saya dapat memulihkannya. Walaupun data tidak hilang ataupun rusak, data yang diacak tentu sangat amat merugikan, karena kita tidak bisa lagi mengaksesnya. Menurut "perkiraan" Alfons Tanujaya, Praktisi antivirus di VaksinCom, teknologi enkripsi hari ini kemungkinan bisa dipecahkan oleh teknologi yang akan muncul sepuluh tahun lagi. Namun yang menjadi pertanyaan, apakah kita bisa menunggu selama itu untuk bisa mendapatkan data kembali.